Nuestros equipos android y iPhone deben cumplir con los requisitos establecidos por la Ley de Protección de Datos para el control de accesos no autorizados y la garantía que ofrece una copia de seguridad.

Un CONTROL DE ACCESO que permita garantizar que sólo el usuario autorizado puede acceder a la información profesional (contactos, clientes, trabajadores – compañeros). Podemos proteger nuestro equipo con los famosos pines de puntos, pines numéricos de 4 cifras o contraseñas avanzadas, pero no debemos dejar de lado que esta clave es personal e intransferible y que debe ser cambiada al menos una vez al año (según dice el Reglamento LOPD).

Otra medida exigida es la SALVAGUARDA DE ACTIVOS INFORMATIVOS. Es decir, tener copia de seguridad de toda la información. Si esta información está sincronizada con otros equipos o espacios virtuales (la nube – dropbox, skydrive, googledrive, cuentas de gmail, etc.) no será necesario pues estos mismos servicios ofrecen soporte de backup para la información almacenada. No obstante, si la información tratada es la única y no está sincronizada en otro dispositivo, el usuario deberá preocuparse de salvar la información con una copia de seguridad. Para ello hay multitud de aplicaciones en los diversos sistemas de descarga de aplicaciones.

Nuevas medidas para nuevos dispositivos.

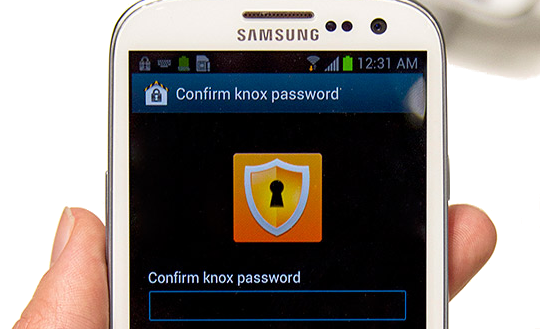

Knox de Samsung es una herramienta para almacenar la información confidencial del trabajo en un área aislada del smartphone distinta del lugar en el que se guarda la información privada, y ello con el objetivo de evitar robos de datos con la práctica actual tan extendida (y peligrosa) en nuestras empresas y que se denomina BYOD (trae tu propio dispositivo al trabajo).

No obstante, y según las últimas noticias de tecnología, este sistema KNOX no es tan seguro como dicen. Un equipo de investigadores israelíes han detectado una vulnerabilidad en el Samung Ganaxy S4 que permite hackear interceptando datos seguros de manera demasiado sencilla. Se puede eludir la seguridad de Knox con sólo instalar una aplicación en la parte no vigilada o protegida y todas las comunicaciones y datos personales del teléfono pueden ser accesibles a los piratas.